Как переключить пользователя linux

Команда su в Linux

В процессе работы у пользователя часто возникает задача выполнить команду с иными привилегиями. Например, когда он желает установить новую программу, обновить систему, настроить сетевой экран и др. В этом случае ему приходит на помощь команда su в Linux.

Данная команда заменяет пользователя оболочки shell на указанного. Фактически происходит запуск нового экземпляра оболочки с указанными параметрами. Благодаря этому возможно, не выходя из системы, совершенно безболезненно повышать возможности управления операционной системой или наоборот ограничивать их.

Команда su Linux

Команда имеет следующий синтаксис:

su [options] [-] [user]

Если вызов команды происходит без аргументов, то происходит смена пользователя оболочки shell на суперпользователя root. Программа выдаст приглашение ввода пароля, если пароль будет верным, то текущим пользователем станет root.

Основные опции команды su:

Далее давайте рассмотрим примеры работы с утилитой su.

Примеры использования su

Смена пользователя на суперпользователя root, без смены окружения оболочки:

Обратите внимание, что здесь вам нужно набрать пароль не своего пользователя, а именно того, от имени которого вы хотите авторизоваться. В данном случае, пользователя root. Если вы получаете ошибку сбой при проверке подлинности su linux, то это может означать, что либо вы ввели пароль неверно, либо пароль для этого пользователя не задан. Такое можно встретить у пользователя root в Ubuntu и Linux Mint. Информацию о том как установить пароль вы можете найти в этой статье. Смена пользователя на суперпользователя root со сменой параметров окружения оболочки:

Смена пользователя на пользователя user01:

Смена пользователя на пользователя user01 со сменой окружения:

Запуск оболочки zsh для пользователя user01:

Запуск оболочки bash из оболочки zsh для пользователя user01:

Запуск файлового менеджера Midnight Commander для пользователя user01:

Просмотр содержимого директории boot суперпользователем root:

Чтобы выйти из оболочки, открытой командой su можно использовать встроенную команду exit или сочетание клавиш Ctrl+d.

Выводы

Сегодня вы узнали что из себя представляет команда su linux, которая позволяет запустить оболочку от имени другого пользователя, как со сменой окружения, так и без. Узнали как выйти из этой оболочки.

Были рассмотрены различные варианты использования данной команды: для получения прав суперпользователя root, для смены командной оболочки, для выполнения конкретной команды или пакета от имени указанного пользователя.

Пользователи и группы

Содержание

Управление пользователями

Добавление пользователя

Эта команда создаст в системе нового пользователя vasyapupkin. Чтобы изменить настройки создаваемого пользователя, вы можете использовать следующие ключи:

Параметры создания пользователя по умолчанию

Если при создании пользователя не указываются дополнительные ключи, то берутся настройки по умолчанию. Эти настройки вы можете посмотреть выполнив

Результат будет примерно следующий:

Если вас не устраивают такие настройки, вы можете поменять их выполнив

Изменение пользователя

usermod использует те же опции, что и useradd.

Изменение пароля

и ввести старый и новый пароли.

Основные ключи passwd:

| Ключ | Описание |

|---|---|

| -d | Удалить пароль пользователю. После этого пароль будет пустым, и пользователь сможет входить в систему без предъявления пароля. |

| -e | Сделать пароль устаревшим. Это заставит пользователя изменить пароль при следующем входе в систему. |

| -i | Заблокировать учетную запись пользователя по прошествии указанного количества дней после устаревания пароля. |

| -n | Минимальное количество дней между сменами пароля. |

| -x | Максимальное количество дней, после которого необходимо обязательно сменить пароль. |

| -l | Заблокировать учетную запись пользователя. |

| -u | Разблокировать учетную запись пользователя. |

Установка пустого пароля пользователя

Супер пользователь с помощью утилит командной строки passwd и usermod или путем редактирования файла /etc/shadow может удалить пароль пользователь, дав возможность входить в систему без указания пароля.

Установка пустого пароля может быть полезна как временное решение проблемы в ситуации, когда пользователь забыл свой пароль или не может его ввести из-за проблем с раскладкой клавиатуры. После этого имеет смысл принудить пользователя установить себе новый пароль при следующем входе в систему

Получение информации о пользователях

Удаление пользователя

userdel имеет всего два основных ключа:

| Ключ | Описание |

|---|---|

| -f | Принудительно удалить пользователя, даже если он сейчас работает в системе. |

| -r | Удалить домашний каталог пользователя. |

Управление группами

Создание группы

Программа groupadd создаёт новую группу согласно указанным значениям командной строки и системным значениям по умолчанию. Пример использования:

| Ключ | Описание |

|---|---|

| -g | Установить собственный GID. |

| -p | Пароль группы. |

| -r | Создать системную группу. |

Изменение группы

| Ключ | Описание |

|---|---|

| -g | Установить другой GID. |

| -n | Новое имя группы. |

| -p | Изменить пароль группы. |

Удаление группы

Удаление группы происходит так:

groupdel не имеет никаких дополнительных параметров.

Файлы конфигурации

Изменять параметры пользователей и групп можно не только при помощи специальных утилит, но и вручную. Все настройки хранятся в текстовых файлах. Описание каждого из них приведено ниже.

/etc/passwd

В файле /etc/passwd хранится вся информация о пользователях кроме пароля. Одна строка из этого файла соответствует описанию одного пользователя. Примерное содержание строки таково:

Строка состоит из нескольких полей, каждое из которых отделено от другого двоеточием. Значение каждого поля приведено в таблице.

| № | Поле | Описание |

|---|---|---|

| 1 | vasyapupkin | Имя пользователя для входа в систему. |

| 2 | x | Необязательный зашифрованный пароль. |

| 3 | 1000 | Числовой идентификатор пользователя (UID). |

| 4 | 1000 | Числовой идентификатор группы (GID). |

| 5 | Vasya Pupkin | Поле комментария |

| 6 | /home/vpupkin | Домашний каталог пользователя. |

| 7 | /bin/bash | Оболочка пользователя. |

Второе и последнее поля необязательные и могут не иметь значения.

/etc/group

В /etc/group, как очевидно из названия хранится информация о группах. Она записана в аналогичном /etc/passwd виде:

| № | Поле | Описание |

|---|---|---|

| 1 | vasyapupkin | Название группы |

| 2 | x | Необязательный зашифрованный пароль. |

| 3 | 1000 | Числовой идентификатор группы (GID). |

| 4 | vasyapupkin,petya | Список пользователей, находящихся в группе. |

В этом файле второе и четвертое поля могут быть пустыми.

/etc/shadow

Файл /etc/shadow хранит в себе пароли, по этому права, установленные на этот файл, не дают считать его простому пользователю. Пример одной из записей из этого файла:

| № | Поле | Описание |

|---|---|---|

| 1 | vasyapupkin | Имя пользователя для входа в систему. |

| 2 | $6$Yvp9VO2s$VfI0t.o754QB3HcvVbz5hlOafmO.LaHXwfavJHniHNzq/bCI3AEo562hhiWLoBSqxLy7RJJNm3fwz.sdhEhHL0 | Необязательный зашифрованный пароль. |

| 3 | 15803 | Дата последней смены пароля. |

| 4 | 0 | Минимальный срок действия пароля. |

| 5 | 99999 | Максимальный срок действия пароля. |

| 6 | 7 | Период предупреждения о пароле. |

| 7 | Период неактивности пароля. | |

| 9 | Дата истечения срока действия учётной записи. | |

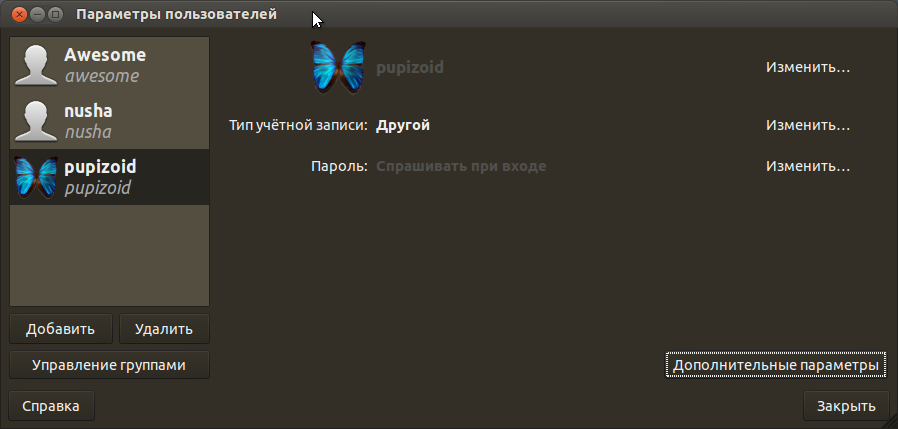

Управление пользователями и группами через GUI

В текущей версии Ubuntu отсутствует штатная утилита управления группами пользователей системы, поэтому по умолчанию все действия с группами необходимо выполнять в консоли. Однако для этих целей существует специальная утилита «Пользователи и группы».

Установка

Пакет gnome-system-tools находится в репозитории Ubuntu, поэтому ставится одной командой:

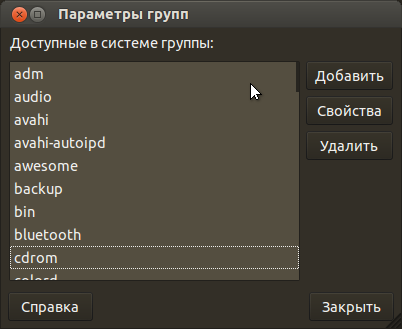

Управление группами

Для добавления, удаления групп, а также добавления\удаления пользователей в\из конкретных групп, необходимо в главном окне нажать кнопку «Управление группами», после чего вы увидите окно, отображающее все присутствующие в системе группы:

[Пост] Управление доступом в Linux

Jan 10, 2018 • zinvapel

Основные правила управления доступом

Объекты (например, файлы и процессы) имеют владельцев. Владельцы обладают обширным (но необязательно неограниченным) контролем над своими объектами.

Основное

Под каждого пользователя, создается свой каталог, пользователю назначается командная оболочка (командный интерпретатор, используемый в операционных системах семейства UNIX). Например: /bin/bash, /bin/zsh, /bin/sh и другие.

Каждому пользователю назначается идентификационный номер (User ID). Сокращенно номер обозначается как UID, является уникальным идентификатором пользователя. Операционная система отслеживает пользователя именно по UID, а не по их имени.

Также, каждому пользователю назначается пароль для входа в систему.

Каждый пользователь принадлежит минимум к одной или нескольким группам.

Помимо пользователей, существуют группы. Так же как и пользователь, группа обладает правам доступа к тем или иным каталогам, файлам, периферии. Для каждого файла определён не только пользователь, но и группа. Группы группируют пользователей для предоставления одинаковых полномочий на какие-либо действия.

Каждой группе назначается идентификационный номер (group ID). Сокращённо GID, является уникальный идентификатором группы. Принадлежность пользователя к группе устанавливается администратором.

Управление пользователями

Просмотр

Каждый аккаунт занимает одну строку, в формате account:password:UID:GID:GECOS:directory:shell

Получение информации о пользователях

Добавление пользователя

Добавление пользователя осуществляется при помощи команды useradd.

sudo useradd vasyapupkin

Изменение пользователя

Изменение параметров пользователя происходит с помощью утилиты usermod. Пример использования:

Изменить пароль пользователю можно при помощи утилиты passwd.

sudo passwd vasyapupkin

Утилита passwd может использоваться и обычным пользователем для смены пароля.

Основные ключи passwd:

Установка пустого пароля пользователя

Супер пользователь с помощью утилит командной строки passwd и usermod или путем редактирования файла /etc/shadow может удалить пароль пользователь, дав возможность входить в систему без указания пароля.

После этого имеет смысл принудить пользователя установить себе новый пароль при следующем входе в систему.

Удаление пользователя

Для того, чтобы удалить пользователя воспользуйтесь утилитой userdel.

sudo userdel vasyapupkin

Управление группами

Создание группы

Программа groupadd создаёт новую группу согласно указанным значениям командной строки и системным значениям по умолчанию.

sudo groupadd testgroup

Изменение группы

Сменить название группы, ее GID или пароль можно при помощи groupmod.

Удаление группы

Утилита groupdel не имеет никаких дополнительных параметров.

sudo groupdel testgroup

Управление пользователями группы

Для управления пользователями группы используется утилита gpasswd. Чтобы занести пользователя в группу:

Вывод пользователя из группы:

Файлы конфигурации

/etc/passwd

В файле /etc/passwd, который упоминался ранее, хранится вся информация о пользователях кроме пароля. Одна строка из этого файла соответствует описанию одного пользователя. Примерное содержание строки таково:

Строка состоит из нескольких полей, каждое из которых отделено от другого двоеточием. Значение каждого поля:

Второе и последнее поля необязательные и могут не иметь значения.

/etc/group

В /etc/group, как очевидно из названия хранится информация о группах. Она записана в аналогичном /etc/passwd виде:

Строка состоит из нескольких полей, каждое из которых отделено от другого двоеточием. Значение каждого поля:

В этом файле второе и четвертое поля могут быть пустыми.

/etc/shadow

Файл /etc/shadow хранит в себе пароли, по этому права, установленные на этот файл, не дают считать его простому пользователю. Пример одной из записей из этого файла:

Sudo и su

Программа su служит для выполнения от имени указанного пользователя (по умолчанию — root) указанной команды/программы (по умолчанию — той программы, что определена в качестве оболочки (shell) для указанного пользователя) и запрашивает она пароль указанного пользователя.

О программе sudo можно сказать почти то же самое, за двумя исключениями:

Управление доступом

Собственно inode является, как идентификатором файла/каталога, так и сущностью, которая содержит в себе информацию о файле/каталоге. Например такую, как: принадлежность к владельцу/группе, тип файла и права доступа к файлу.

Для каждого объекта файловой системы в модели полномочий Linux есть три типа полномочий:

В полномочия записи входят также возможности удаления и изменения объекта. Право выполнения можно установить для любого файла. Потенциально, любой файл в системе можно запустить на выполнение, как программу в Windows. В Linux является ли файл исполняемым или нет, определяется не по его расширению, а по правам доступа. Кроме того, эти полномочия указываются отдельно для владельца файла, членов группы файла и для всех остальных.

Кроме указанного представления полномочий доступа (символьного), существует так же и числовое представление. Для общего понимания, приведу таблицу соответствия числового (двоичного и десятичного) значения прав доступа и буквенного:

| владелец | группа | остальные | |

|---|---|---|---|

| буквенное | rwx | r-x | r– |

| двоичное | 111 | 101 | 100 |

| двоичное в десятичных | 421 | 401 | 400 |

| десятичное | 7 | 5 | 4 |

Управление правами доступа

Управление правами доступа происходит с помощью команды chmod, управление владельцем файла происходит с помощью команды chown. Синтаксис команд следующий:

Использование команды chown выглядит следующим образом: chown user:group file (-R рекурсивно)

Права доступа к символьным ссылкам

Если посмотреть на права символьных ссылок, то они всегда выглядят так: rwxrwxrwx. Дело в том, что права на символьную ссылку не имеют особого значения. При использования ссылки драйвер файловой системы пересчитывает реальный путь к файлу и применяет права доступа, определенные для реального пути уже без учета символьной ссылки.

Специальные атрибуты

Хотелось бы так же провести аналогию с ОС Windows. В указанной операционной системе права регулируются на основе списков ACL. В Linux тоже такое возможно, это реализуется с помощью пакета acl, но данный вопрос в текущей теме я рассматривать не буду. Еще одно важное замечание! В Windows можно определить права доступа на каталог, и они автоматически распространяются на все файлы и поддиректории (если вы явно не указали иного). В Linux права доступа сохраняются в inode файла, и поскольку inode у каждого файла свой собственный, права доступа у каждого файла свои. Так же, права доступа пользователя и группы не суммируются, как в Windows. Если программа выполняется с правами пользователя и группы, которым принадлежит файл — работают только права хозяина файла.

Исполняемый файл с установленным атрибутом suid является “потенциально опасным”. Без установленного атрибута, файл не позволит обычному пользователю сделать то, что выходит за пределы прав пользователя (пример, программа passwd позволяет пользователю изменить только собственный пароль). Но, даже незначительная ошибка в такой программе может привести к тому, что злоумышленник сможет заставить её выполнить ещё какие-нибудь действия, не предусмотренные автором программы. Стоит очень осторожно относиться к данным атрибутам! Как найти в системе файлы с атрибутом SIUD и др.

При создании новой директории в директории с уже установленным SGID-битом, у созданной директории SGID-бит устанавливается автоматически!

Обозначение атрибутов Sticky, SUID, SGID

Права доступа по-умолчанию для вновь создаваемых объектов файловой системе.

В Linux, при создании какого-либо файла или каталога предоставляемые права определяются по определенному алгоритму (формуле). Не вдаваясь в подробности и для большего понимания сути скажу, что есть исходные права доступа:

Узнать текущий umask можно, введя команду umask без параметров. Пример:

Изменение учетных записей пользователей с помощью команды Usermod

Главное меню » Linux » Изменение учетных записей пользователей с помощью команды Usermod

Usermod (short for user modification) позволяет вам изменять различные аспекты учетной записи пользователя. Вы можете изменить домашний каталог и оболочку пользователя. Вы можете добавить пользователя в разные группы или заблокировать аккаунт.

8 практических примеров команды usermod

Поскольку вы имеете дело с управлением учетными записями пользователей, вы должны иметь права root или sudo для запуска команды usermod.

Позвольте нам показать вам несколько примеров.

1. Измените имя пользователя

Имейте в виду, что кроме имени пользователя, ничего не меняется само по себе. Вам придется вручную изменить домашний каталог и почтовую папку.

2. Измените домашний каталог пользователя

Вы можете изменить домашний каталог пользователя на другой каталог.

Имейте в виду, что он изменит домашний каталог, даже если каталог не существует, но он не будет создавать его самостоятельно.

Порядок m и d также важен здесь.

3. Измените логин оболочки пользователя

Вы также можете изменить оболочку пользователя по умолчанию с помощью команды usermod. Допустим, вы хотите изменить оболочку по умолчанию на zsh, вот что вы можете сделать:

4. Измените группу пользователей по умолчанию

Вы также можете изменить группу пользователя по умолчанию. Это особенно полезно, когда вы изменили имя пользователя. Было бы неплохо изменить группу пользователей по умолчанию.

5. Добавьте пользователя в другие группы

Это, пожалуй, наиболее распространенное использование команды usermod. Если вы хотите добавить пользователя в список sudoer, все, что вам нужно сделать, это добавить пользователя в группу sudo.

6. Блокировка и разблокировка учетной записи пользователя

7. Установите срок действия учетной записи пользователя.

Предположим, стажер присоединится к вашей организации на два месяца. Вам придется удалить учетную запись пользователя, как только стажер уходит. Вы можете играть в «умного» здесь и установить дату истечения срока действия для учетной записи стажера, чтобы автоматически отключилась учетная запись.

8. Измените UID пользователя

На наш взгляд, то, что вы только что видели, является наиболее распространенными примерами команды usermod. Если у вас есть какие-либо вопросы или предложения, дайте мне знать.

Если вы нашли ошибку, пожалуйста, выделите фрагмент текста и нажмите Ctrl+Enter.

Пользователи и группы в linux. Добавление удаление редактирование пользователей

Системы, обеспечивающие многопользовательский доступ, будь то операционная система ОС, программное обеспечение (ПО), система управления контентом (CMS), очень важно иметь инструментарий для надёжного управления пользователями (их аккаунтами или учётными записями, пользовательскими конфигурациями, домашними каталогами и т. д.), а также для организации и управления самим пользовательским доступом. В таких случаях грамотное и продуманное управление пользователями (точнее, их учётными записями) является ключевым аспектом, от которого зависят безопасность, стабильность и, как следствие — надёжность всей системы. В современных дистрибутивах Linux имеются автоматизированные системы управления пользователями с наглядным графическим пользовательским интерфейсом (GUI), что позволяет быстро и удобно выполнять рутинные (как оказывается на самом деле) мероприятия по управлению пользователями и конфигурации их учётных записей. Однако, очень важно знать и понимать как и какие на самом деле процессы и изменения происходят в самой системе во время управления пользователями.

Добавление пользователей в Linux

Для добавления в систему нового пользователя с именем John, следует просто выполнить команду:

В результате будет создана следующая запись в файле /etc/passwd:

Однако, команда useradd располагает куда большими возможностями, например:

Эта команда добавит в систему пользователя с полным именем «John Silver», регистрационным именем «john». Включив его в основную группу «pirates», а также добавит его в ещё одну дополнительную группу «john» и назначит ему домашний каталог по адресу /home/pirates/john. В результате, соответствующая запись в файле /etc/passwd будет примерно такой:

Команда useradd автоматически создаёт домашний каталог пользователя, если он ещё не создан. A также копирует в него файлы из /etc/skel/.

Полный список параметров useradd

Параметры:

-b, —base-dir БАЗ_КАТ базовый каталог для домашнего каталога новой

учётной записи

-c, —comment КОММЕНТАРИЙ поле GECOS новой учётной записи

-d, —home-dir ДОМ_КАТ домашний каталог новой учётной записи

-D, —defaults показать или изменить настройки

по умолчанию для useradd

-e, —expiredate ДАТА_УСТ дата устаревания новой учётной записи

-f, —inactive НЕАКТИВНОСТЬ период неактивности пароля новой учётной записи

-g, —gid ГРУППА имя или ID первичной группы новой

учётной записи

-G, —groups ГРУППЫ список дополнительных групп новой

учётной записи

-k, —skel КАБ_ШАБ использовать альтернативный каталог с шаблонами

-K, —key КЛЮЧ=ЗНАЧЕНИЕ заменить значение по умолчанию

из /etc/login.defs

-l, —no-log-init не добавлять пользователя в базы данных lastlog и

faillog

-m, —create-home создать домашний каталог пользователя

-M, —no-create-home не создавать домашний каталог пользователя

-N, —no-user-group не создавать группу с тем же именем что и у

пользователя

-o, —non-unique разрешить создание пользователей с

повторяющимися (не уникальными) UID

-p, —password ПАРОЛЬ зашифрованный пароль новой учётной записи

-r, —system создать системную учётную запись

-R, —root КАТ_CHROOT каталог, в который выполняется chroot

-s, —shell ОБОЛОЧКА регистрационная оболочка новой

учётной записи

-u, —uid UID пользовательский ID новой учётной записи

-U, —user-group создать группу с тем же именем что и у

пользователя

-Z, —selinux-user SEUSER использовать указанного SEUSER для

пользовательского сопоставления SELinux

Создание и назначение домашнего каталога пользователю

Обычно домашний каталог создается автоматически при добавлении пользователя в систему. Но бывают случаи когда по каким либо причинам домашний каталог не создается. А затем появляется необходимость создать его. Для создания домашнего каталога пользователя используется стандартная команда mkdir. После этого нужно скопировать необходимые конфигурационные скрипты в домашний каталог (для организации рабочей среды пользователя), далее, с помощью команд chown и chmod задать владельца и режимы доступа к каталогу и его содержимому. Это лучше сделать после того как все конфигурационные файлы были скопированы в целевой каталог. Например:

Как видно, файлы конфигурации были скопированы из каталога /etc/skel/ – именно здесь хранятся примеры конфигураций запуска, которые можно отредактировать так, как это необходимо. Кстати, модифицирование копии файлов из каталога /etc/skel/ следует хранить в каталоге usr/local/etc/skel. При задании владельца домашнего каталога необходимо следить за тем, чтобы (в случае неаккуратного использования команды chown) пользователь не стал владельцем псевдокаталога «..», т. е. каталог, уровнем выше, который часто представляет собой каталог /home, что по соображениям безопасности недопустимо.

Создание пароля для пользователя

В целях безопасности для учётной записи обязательно должен существовать надёжный пароль. Который следует задать сразу же после создания учётной записи пользователя:

Например, для пользователя jonh:

Проверка учётной записи

Перед тем, как передать новому пользователю реквизиты и начальный пароль для входа в свою учётную запись, её необходимо проверить. Для этого нужно завершить текущий сеанс. И войти в систему под именем нового пользователя (учётную запись которого необходимо проверить). И последовательно выполнить следующие команды:

Первая выведет домашний каталог для текущего пользователя, вторая список всех (в том числе и скрытых) файлов и подкаталогов в домашнем каталоге с указанием их владельца и режимов доступа.

Управление учётными записями

Как уже ранее отмечалось, для управления пользователями в Linux-системах существуют наборы специализированных утилит для добавления, редактирования и удаления учётных записей (пользователей) — useradd, usermod и userdel. Они выполняют предписанный порядок действий для достижения конечной цели — например, в случае с добавлением нового пользователя, команда useradd производит, соответственно, весь вышеописанный «комплекс мероприятий». Каждую из этих утилит можно гибко настроить с помощью конфигурационных файлов, чем, кстати, очень активно пользуются разработчики дистрибутивов Linux. Ведь в разных Linux-системах работа этих утилит незначительно, но отличается, хотя утилиты, по сути, идентичные. Ниже приводится таблица, показывающая команды и файлы конфигурации для управления пользователями для некоторых систем на примере утилиты useradd:

| Система | Команды | Файлы конфигурации | Комментарий |

| Ubuntu | useradd | /etc/login.defs | |

| adduser | /etc/default/useradd | Perl-версия | |

| /etc/adduser.conf | |||

| SUSE | useradd | /etc/login.defs | |

| /etc/default/useradd | |||

| /etc/default/passwd | |||

| /usr/sbin/useradd.local | Локальные настройки | ||

| /usr/sbin/userdel.local | Локальные настройки | ||

| /usr/sbin/userdel-pre.local | Локальные настройки | ||

| /usr/sbin/userdel-post.local | Локальные настройки | ||

| Red Hat | useradd | /etc/login.defs | |

| /etc/default/useradd | |||

| Solaris | useradd | /etc/default/ | |

| /etc/security/policy.conf |

Удаление пользователей

Для удаления пользователей из системы используется команда userdel, например команда

Удалит пользователя john, но зачастую (как и команда useradd, кстати) не в «чистом» виде, а в виде Perl-оболочек с использованием сценария удаления учётной записи. Например, в дистрибутивах Ubuntu используется команда deluser, которая является обычным сценарием на Perl. Который, в свою очередь, вызывает саму команду userdel для удаления и очистки всего того, что было сделано ранее командой useradd. При этом, используется файл сценария (обычно это файл /etc/deluser.conf в Ubuntu и /etc/login.defs в RedHat). Который позволяет задать следующие опции для работы команды userdel:

Использование: userdel [параметры] ПОЛЬЗОВАТЕЛЬ

Параметры:

-f, —force принудительное удаление пользователя и файлов, даже если они используются в настоящее время

-r, —remove удалить домашний каталог и почтовый ящик

-R, —root КАТ_CHROOT каталог, в который выполняется chroot

-Z, —selinux-user удалить все пользовательские сопоставления

SELinux для пользователя

Файл /etc/passwd – описание локальных учётных записей

Если в системе не используется какая-либо автоматизированная служба управления каталогами (например LDAP, NIS), то файл /etc/passwd – это именно тот файл, в котором хранится информация об учётных записях пользователей, известных системе. К этому файлу система обращается всякий раз при попытке авторизации пользователя в поисках требуемого идентификатора пользователя и определения его домашнего каталога. Формат этого файла заключается в том, что каждая строка в нём соответствует одному конкретному пользователю (учётной записи), в которой (в строке) перечислены атрибуты (поля) учётной записи, разделяемые символом двоеточия:

Файл /etc/group – создание и удаление групп пользователей

Добавления новой группы в Linux осуществляется с помощью команды

где group_name название новой группы. Эта команда создаст в файле /etc/group новую запись

Интересным здесь является поле пароля. Пароль группы предназначен для того, чтобы пользователи могли вступить в группу с помощью команды newgrp. Сам же пароль для группы задаётся командой gpasswd, после чего он в зашифрованном виде будет храниться в файле /etc/gshadow. Однако, следует заметить, что пароли для групп используются крайне редко. Системным администраторам следует следить за содержимым файлов /etc/passwd и /etc/group и согласовывать их между собой, поскольку иногда возникают ситуации, когда пользователь указывается членом группы в файле /etc/passwd и в то же время в файле /etc/group такого объявления нет. Следует заметить, что в этом случае пользователь будет считаться членом группы, однако всё же настоятельно рекомендуется согласовывать содержимое обоих файлов.

По умолчанию в дистрибутивах Linux (кроме SUSE), при создании пользователя (утилита useradd) создаётся и его одноимённая группа, в которую он сразу же включается. Это предусмотрено для того, чтобы максимально исключить вероятность доступа разных пользователей к файлам друг друга.

Удалить группу пользователей можно с помощью команды

Эта команда удалит запись из /etc/group.

Файл /etc/shadow – хранение паролей

Для хранения скрытых или теневых паролей используется отдельный файл /etc/shadow. Доступ к которому доступен только суперпользователю. Нужно также заметить, что файлы /etc/shadow и /etc/passwd хоть и связаны концептуально, однако на уровне системы между ними практически нет никакого взаимодействия. За исключением того, что поле, содержащее регистрационное имя в shadow берётся из passwd. Т.е. при модификации shadow, изменения не отражаются автоматически в passwd – эти файлы хранятся отдельно и обрабатываются системой независимо друг от друга. Формат /etc/shadow аналогичен /etc/passwd и каждая строка включает в себя следующие поля:

Запись из файла /etc/shadow выглядит следующим образом:

Если вы нашли ошибку, пожалуйста, выделите фрагмент текста и нажмите Ctrl+Enter.