Безопасное vpn соединение что это

Как организовать защищённый доступ при помощи VPN

Кому нужен VPN?

На март 2017 г. доля вакансий о работе с удаленным доступом, размещенных на hh.ru составляла 1,5% или 13 339 вакансий. За год их число удвоилось. В 2014 г. численность удаленных сотрудников оценивалась в 600 тыс. чел или 1% от экономически-активного населения (15–69 лет). J’son & Partners Consulting прогнозирует, что к 2018 г. около 20% всех занятых россиян будут работать удаленно. Например, до конца 2017 г. Билайн планирует перевести на удаленное сотрудничество от 50% до 70% персонала.

Зачем компании переводят сотрудников на удаленку:

Мы для себя открыли потребность в VPN более 10 лет назад. Для нас мотиватором предоставления VPN доступа сотрудникам была возможность оперативного доступа в корпоративную сеть из любой точки мира и в любое время дня и ночи.

Путь выбора идеального VPN решения

Вариантов решений достаточно много. Зачастую решение стоит принимать исходя из того, какое оборудование и софт уже используются в компании, навыком настройки какого ПО обладает системный администратор. Начну с того от чего мы отказались сразу, а затем расскажу что мы попробовали в на чем мы в итоге остановились.

VPN в роутерах

Так называемых “китайских решений” на рынке много. Практически любой роутер имеет функциональность встроенного VPN сервера. Обычно это простое вкл/выкл функционала и добавление логинов паролей для пользователей, иногда интеграция с Radius сервером. Почему мы не стали рассматривать подобное решение? Мы прежде всего думаем о своей безопасности и непрерывности работе сервиса. Подобные же железки не могут похвастаться ни надежной защитой (прошивки выходят обычно очень редко, или не выходят в принципе), да и надежность работы оставляет желать лучшего.

VPN Enterprise класса

Если посмотреть на квадрат Гартнера то на VPN рынке уже давно лидирующие позиции занимают компании, которые производят сетевое оборудование. Juniper, Cisco, Check Point: все они имеют комплексные решения решения, в составе которых есть и VPN сервис.

Минусов у подобных решений, пожалуй, два. Первый и главный — высокая стоимость. Второй — скорость закрытия уязвимостей оставляет желать лучшего, а если не платить ежегодные взносы за поддержку, то обновлений безопасности ждать не стоит. Не так давно появился и третий момент — закладки, встроенные в ПО крупных сетевых вендоров.

Microsoft VPN

10 лет назад мы были компанией, ориентированной прежде всего на Windows. Microsoft предлагает бесплатное решение для тех, у кого вся инфраструктура построена на их базе. В простых случаях настройка не вызывает сложностей даже у начинающего системного администратора. В нашем случае мы хотели выжать из VPN все с точки зрения безопасности, соответственно, использование паролей было исключено. Мы естественно хотели использовать сертификаты вместо паролей и для хранения ключевой пары использовать свой продукт Рутокен ЭЦП. Для реализации проекта нам нужно было: контроллер домена, радиус сервер и правильно поднятая и настроенная инфраструктура PKI. Подробно на настройке я останавливаться не буду, в интернете есть достаточно много информации по данным вопросам, а правильная настройка PKI вообще может потянуть на десяток статей. Первым протоколом, который мы использовали у себя, был протокол PPTP. Долгое время данный вариант VPN нас устраивал, но в конечном итоге нам пришлось отказаться от него по двум причинам: PPTP работал далеко не везде и мы начинали пользоваться не только Windows, но и другими операционными системами. Поэтому мы стали искать альтернативы. Замечу, что поддержка PPTP не так давно была прекращена apple. Для начала мы решили посмотреть, что еще из протоколов может предложить на Microsoft. SSTP/L2TP. SSTP нас устраивал всем, за исключением того, что он работал только на Windows. L2TP данным недостатком не обладал, но его настройка и поддержание его в работе показались нам достаточно затратными и мы решили попробовать альтернативы. Хотелось более простого решения, как для пользователей, так и для администраторов.

OpenVPN

Мы в компании “Актив” искренне любим open source. Выбирая замену Microsoft VPN мы не могли обойти стороной решение OpenVPN. Основным плюсом для нас было то, что решение «из коробки» работает на всех платформах. Поднять сервер в простом случае достаточно просто. Сейчас, используя docker и, к примеру готовый образ, это можно сделать за несколько минут. Но нам хотелось большего. Нам хотелось добавить в проект интеграцию с Microsoft CA, для того, чтобы использовать выданные ранее сертификаты. Нам хотелось добавить поддержку используемых нами токенов. Как настраивать связку OpenVPN и токены описано к примеру вот в этой статье. Сложнее было настроить интеграцию Microsoft CA и OpenVPN, но в целом тоже вполне реализуемо. Получившимся решением мы пользовались около трех лет, но все это время продолжали искать более удобные варианты. Главной возможностью, которую мы получили, перейдя на OpenVPN, был доступ из любой ОС. Но остались еще две претензии: сотрудникам компании нужно пройти 7 кругов ада Microsoft CA для выписывания сертификата, а администраторам по-прежнему приходилось поддерживать достаточно сложную инфраструктуру VPN.

Рутокен VPN

У нас есть знание, как использовать токены в любых операционных системах, у нас есть понимание, как правильно готовить инфраструктуру PKI, мы умеем настраивать разные версии OpenVPN и мы имеем технологии, которые позволяют управлять всем этим удобным для пользователя образом из окна браузера. Так возникла идея нового продукта.

Настройка Рутокен VPN

Мы действительно постарались сделать настройку простой и понятной. Вся настройка занимает всего несколько минут и реализована как мастер начальной настройки. На первом шаге нужно настроить сетевые настройки устройства, думаю комментарии здесь будут лишними.

На втором шаге нужно ввести название компании и подождать несколько минут, пока устройство произведет настройку встроенного центра сертификации.

Третьим шагом необходимо настроить сам VPN сервис. Указать внешний IP, на который будет происходить подключение. Выбрать тип шифрования и адресацию сети.

Четвертым шагом настройки мы создаем локальных пользователей, или добавляем их из AD

На этом настройку можно считать завершенной, все остальные действия может произвести сам сотрудник (хотя все может сделать и администратор).

Личный кабинет сотрудника

После того, как администратор добавил пользователей, сотрудник может воспользоваться порталом самообслуживания.

В зависимости от операционной системы и браузера сотрудника, понадобится установить плагин и расширение для браузера, которые необходимы для работы с токенами.

После установки плагина/расширения нам остается лишь сгенерировать сертификат себе на Рутокен ЭЦП.

И установить клиент под нужную операционную систему:

Как все это работает?

Немного об аппаратной части. Изначально мы долго думали, какую “базу” использовать для нашего решения, так как нужно было соблюдать баланс между стоимостью, удобством, производительностью. После исследований, что предлагается на рынке, мы остановились на двух вариантах реализации и дальнейшего распространения решения:

Итак, теперь рассмотрим то, как работает наше решение. Первично хочется напомнить, что у нас реализована двухфакторная аутентификация. В качестве носителей клиентских закрытых ключей и сертификатов используются токены собственного производства, а также программное обеспечение для работы с ними.

Но изначально, нам все же нужно осуществить настройку сервисов, которые требуются для корректной работы продукта. Настройка сервисов осуществляется на текущий момент специалистами нашей компании в полуавтоматическом режиме. Это значит, что автоматизирован процесс деплоя программного обеспечения и первичных настроек, но инициализация данного процесса пока остается привилегией человека. Во время первичной настройки устанавливаются системные пакеты, python, django, OpenVPN, supervisor, OpenSSL и пр.

А что же дальше? Далее необходимо настроить всю инфраструктуру, которая собственно и отвечает в целом за безопасность. А именно: CA (центр сертификации), PKI (инфраструктура открытых ключей), выписать необходимые ключи и сертификаты.

Создание PKI и CA, а также формирование файла конфигурации OpenVPN-сервера, генерация ключей и выписывание сертификатов осуществляется уже после передачи продукта клиенту. Но это не значит, что для этого необходимо иметь какие-то специфические знания и прямой доступ к операционной системе. Все реализовано в бизнес-логике бэкенда системы администрирования, доступ к которой предоставляется через Web-интерфейс. От клиента требуется только ввести минимальный набор атрибутов (описано выше), после чего стартует процесс инициализации PKI и создания СА. Описывать конкретные вызовы системных команд смысла особого нет, так как уже давно все описано и разжевано до нас. Главное, что мы сделали — это автоматизировали данный процесс, избавив пользователя от необходимости обладать специфическими знаниями в администрировании.

Для работы с ключами и сертификатами мы решили не изобретать велосипед (хотя очень хотелось и до сих пор вынашиваем мысль его изобрести исходя из наших дальнейших планов развития продукта) и используем easy-rsa.

Самый долгий процесс при настройке инфраструктуры – это генерация файла Diffie-Hellman. Мы долго экспериментировали с параметрами и пришли к балансу “качество-производительность”. Хотя были мысли вообще избавиться от данного шага, нагенерировать таких файлов заранее, используя наши серверные мощности и просто “раздавать” их во время первичной инициализации. Тем более, что данные, содержащиеся в этом файле не являются приватными. Но пока мы оставили эти мысли для дальнейших “изысканий”.

Далее необходимо предоставить конечному пользователю механизм самостоятельного создания ключевых пар, формирования запросов на выписку сертификата в CA и собственно получение данного сертификата с записью на токен. А так же необходим клиент, позволяющий установить VPN-соединение с предварительной аутентификацией на токене.

Первую задачу мы решили благодаря нашему плагину который реализует функциональность электронной подписи, шифрования и двухфакторной аутентификации для Web- и SaaS-сервисов. Для того, чтобы выписать сертификат и записать его на токен, пользователь должен установить данный плагин, перейти по ссылке чтобы попасть в личный кабинет сервиса RutokenVPN, предварительно подключив токен к компьютеру (подробнее о плагине можно прочитать на нашем ресурсе )

При инициализации процесса выписывания сертификата, осуществляется запрос на токен для генерации ключевой пары а также запрос на выписку сертификата в CA. Приватный ключ записывается на токен, а запрос на выписку сертификата отправляется в СА, который в свою очередь осуществляет его выписывание и возвращает в ответе. После чего сертификат так же записывается на токен.

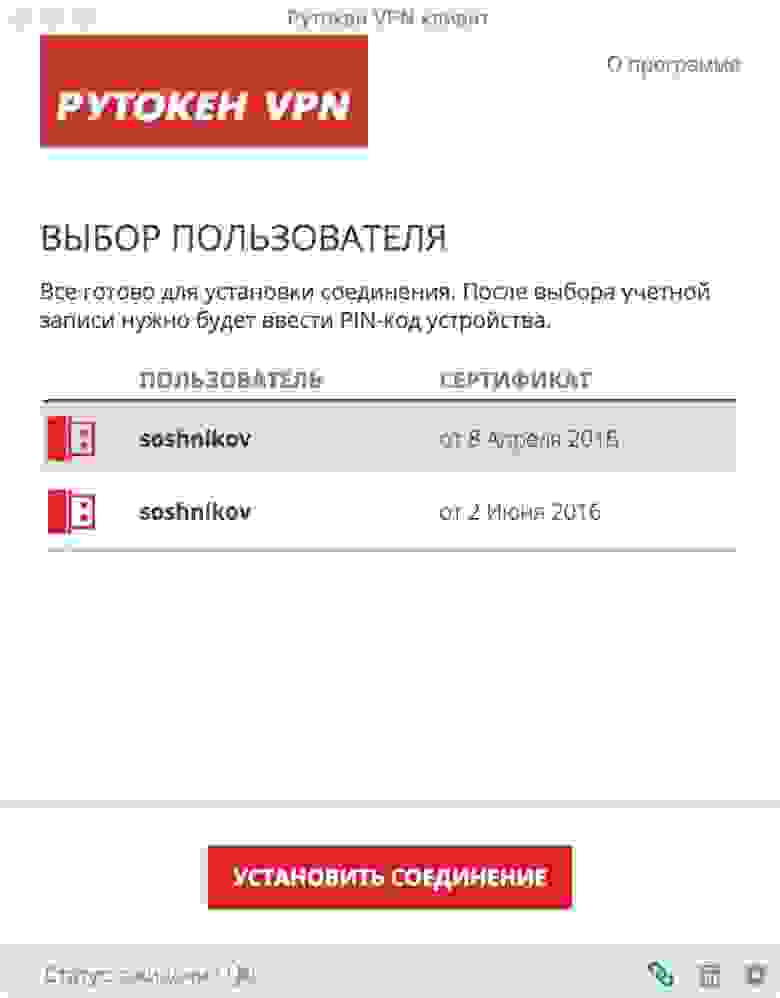

Почти все готово для установления VPN-соединения. Не хватает клиента, который “знает”, как работать с сервером и нашими токенами.

Наш клиент реализован на Electron. Кто не в курсе, что это за зверь, то если совсем кратко – возможность реализовать десктопное приложение, используя js, css и html. Не вдаваясь в подробности, клиент является неким “враппером” над OpenVPN-клиентом, позволяющим осуществлять его вызовы с нужными параметрами. Почему именно так? На самом деле нам было так удобней, хотя выбранное решение и накладывает определенные ограничения.

Так как мы используем токен как носитель ключевой информации, необходимой для аутентификации при установлении VPN-сессии, то нам нужно сконфигурировать OpenVPN-клиент для работы с ним. Провайдером PKCS#11 является библиотека собственной разработки для работы с нашими токенами, путь к которой и прописывается в настройках OpenVPN клиента. Подробнее о ней можно почитать здесь.

При запросе на установку VPN-соединения, запрашивается PIN-код ключа, при корректном вводе извлекается сертификат для аутентификации клиента, осуществляется хэндшейк клиента с сервером и устанавливается VPN-соединение. Знающие люди могут возразить, что не все так просто, но целью данного описания не является рассказать все тонкости работы OpenVPN, а только осветить основные моменты нашей реализации.

Немного о наших планах. Основное, над чем сейчас мы работаем — это реализация ГОСТ-шифрования. Уже пройден достаточно большой путь исследований, позволивший нам максимально приблизиться к ее реализации. В ближайшее время сможем удовлетворить интерес потенциальных клиентов в данной функциональности.

Что такое ВПН (VPN)?

Безопасное соединение, оно же виртуальная частная сеть (от англ. Virtual Private Network), защищает вас, когда вы пользуетесь публичными сетями. Оно шифрует интернет-трафик и скрывает ваши личные данные: посторонним будет труднее украсть их или отследить ваши действия в Сети. Безопасное соединение шифрует данные в режиме реального времени.

Как это работает?

Безопасное соединение маскирует ваш IP-адрес, перенаправляя его через специально настроенный удаленный сервер, которым управляет отдельный провайдер. В результате сервер безопасного соединения, которым вы пользуетесь, становится источником ваших данных. Ваш интернет-провайдер и другие лица не видят, какие сайты вы посещаете и какие данные вы отправляете или получаете. Безопасное соединение действует как фильтр, превращая всю отправляемую и получаемую информацию в бессмыслицу. Даже если она попадёт в руки преступников, они не смогут ею воспользоваться.

В чем преимущества безопасного соединения?

Безопасное соединение маскирует ваш интернет-трафик и не дает посторонним доступ к нему. Незашифрованные данные могут посмотреть все, у кого есть доступ к сети и желание их увидеть. Безопасное соединение не дает злоумышленникам и киберпреступникам дешифровать ваши данные.

Надежное шифрование. Данные можно посмотреть только при наличии ключа шифрования. Без него компьютеру потребуются годы на то, чтобы расшифровать код с применением брутфорса. Также безопасное соединение скрывает ваши действия в интернете даже в публичных сетях.

Маскировка местоположения. Безопасное соединение фактически действует как прокси. Поскольку данные о местоположении поступают с сервера в другой стране, невозможно определить, где вы находитесь на самом деле. Кроме того, большинство сервисов безопасного соединения не ведут журнал действий пользователей. Некоторые провайдеры записывают вашу активность, но не передают эти данные третьим лицам. Это значит, что никто и никогда не сможет проследить ваши действия в Сети.

Доступ к региональному контенту. Как вы знаете, региональный контент могут посмотреть не все: Некоторые сервисы и сайты доступны только в определенных странах и регионах. При обычном соединении местоположение пользователя определяется по используемым локальным серверам. Из-за этого вы на время поездок лишаетесь доступа к контенту, предназначенному для вашей страны, или, находясь дома, не можете просматривать часть контента, открытого для пользователей из других стран. Безопасное соединение как бы подменяет ваше местоположение местоположением промежуточного сервера, находящегося в другой стране.

Защищенная передача данных. Когда вы работаете удаленно, вам может потребоваться доступ к важным файлам, которые находятся в корпоративной сети. В целях безопасности при работе с такими данными нужно пользоваться защищенным подключением. Получить доступ к сети позволит безопасное соединение. Оно подключается к частным серверам и использует методы шифрования для предотвращения любых утечек данных.

Когда нужно безопасное соединение?

Когда вы подключаетесь к интернету, соединение устанавливает ваш интернет-провайдер. При этом он отслеживает вас через IP-адрес. Поскольку ваш трафик проходит через серверы интернет-провайдера, он может просмотреть все ваши действия в Сети.

Провайдер может казаться надежным. Но это не значит, что он не сообщит историю вашего поиска рекламодателям, полиции, правительству и другим посторонним лицам. Провайдеры также могут пострадать от кибератак: если их взломают, ваши личные данные попадут в руки преступников.

Все это особенно актуально, если вы регулярно пользуетесь публичными сетями Wi-Fi. Вы даже не поймете, что кто-то следит за вашими действиями и может украсть у вас пароли, личные данные, платежную информацию и даже буквально всю цифровую жизнь!

Что должно делать безопасное соединение?

Безопасное соединение может выполнять одну или несколько задач. При этом оно само должно быть защищено от взлома. Комплексное решение такого рода должно включать следующие функции:

История безопасного соединения

На протяжении всей истории существования интернета люди стремились защитить и зашифровать данные о своих действиях в Сети. Министерство обороны США еще в 1960-х годах участвовало в проектах шифрования онлайн-коммуникаций.

Предшественники безопасного соединения

В результате этих проектов появилась ARPANET – сеть с коммутацией пакетов, которая, в свою очередь, привела к созданию протоколов TCP (Transfer Control Protocol – «протокол управления передачей») и IP (Internet Protocol – «межсетевой протокол»).

Модель TCP/IP состояла из четырех уровней: канального (link layer), межсетевого (internet layer), транспортного (transport layer) и прикладного (application layer). Межсетевой уровень предполагал подключение локальных сетей и устройств к универсальной сети – и здесь стала очевидна уязвимость пользовательских данных. В 1993 году команде специалистов из Колумбийского университета и Лабораторий Белла удалось создать первую версию современной VPN под названием swIPe.

Год спустя Вэй Сюй (Wei Xu) разработал IPSec – протокол интернет-безопасности, который проверяет подлинность передаваемых информационных пакетов и шифрует их. Затем, в 1996 году, сотрудник Microsoft по имени Гурдип Сингх-Палл (Gurdeep Singh-Pall) создал туннельный протокол «точка-точка», или PPTP.

Первые виртуальные частные сети

Пока Сингх-Палл работал над своим протоколом, популярность интернета росла, а с ней – и потребность в готовых высокотехнологичных системах безопасности. На тот момент антивирусы уже эффективно защищали компьютеры пользователей от вредоносного и шпионского ПО. Но пользователи и корпорации уже начали искать решение для шифрования данных, которое скрывало бы их действия в интернете.

Первые виртуальные частные сети появились в начале 2000-х годов, но, как правило, ими пользовались только в компаниях. Однако после многочисленных киберинцидентов в начале 2010-х потребительский рынок безопасного соединения начал расти.

Безопасное соединение сейчас

По данным GlobalWebIndex, в период с 2016 по 2018 г. число пользователей виртуальных частных сетей по всему миру выросло более чем в четыре раза. В Таиланде, Индонезии, Китае и других странах, где интернет-активность подвергается ограничениям и цензуре, каждый пятый пользователь использует безопасное соединение. В США, Великобритании и Германии процент пользователей безопасного соединения ниже, но тоже немалый (около 5%) и неуклонно растет.

Одна из главных причин увеличения популярности безопасного соединения в последние годы состоит в том, что растет спрос на контент с географическими ограничениями. Например, видеосервисы вроде Netflix и YouTube ограничивают доступ к определенным материалам в некоторых странах. Современные сервисы безопасного соединения шифруют ваш IP-адрес так, что кажется, будто вы находитесь в другой стране. Это позволяет просматривать любой контент откуда угодно.

Как защитить себя с помощью безопасного соединения

Безопасное соединение шифрует вашу активность. Расшифровать ее можно только при помощи ключа, который есть только у вашего компьютера и сервиса безопасного соединения. Ваш интернет-провайдер не узнает, откуда вы выходите в Сеть. Сервисы безопасного соединения используют разные типы шифрования, но обычно этот процесс состоит из трех этапов.

1. Включите безопасное соединение, выходя в интернет. Оно работает как защищенный туннель между вами и Сетью. Этот туннель непроницаем для вашего интернет-провайдера и других любопытных посторонних.

2. С этого момента ваше устройство подключено к локальной сети безопасного соединения, а ваш IP-адрес может быть заменен на один из IP-адресов, предоставленных серверами безопасного соединения.

3. Теперь вы можете пользоваться интернетом как угодно – все ваши персональные данные будут под защитой безопасного соединения.

Какие виды безопасного соединения существуют?

Есть много разных видов безопасного соединения, но вам достаточно знать три основных.

Безопасное соединение SSL

Не все сотрудники получают корпоративные ноутбуки для удаленной работы из дома. Когда весной 2020 года из-за коронавируса была введена самоизоляция, многие компании столкнулись с нехваткой оборудования для сотрудников. В таких случаях часто приходится использовать личные устройства (компьютеры, ноутбуки, планшеты, телефоны). Компаниям пришлось прибегнуть к безопасному соединению SSL. Обычно интеграция этого сервиса требует определенной аппаратуры.

Для входа в корпоративную учетную запись понадобится браузер, поддерживающий HTML-5. Обычно такие браузеры совместимы практически с любой операционной системой. Для доступа к данным нужно будет ввести логин и пароль.

Безопасное соединение типа «точка-точка»

Такое соединение фактически маскирует частные внутренние сети (сети интранет), обеспечивая пользователям этих сетей взаимный доступ к ресурсам.

Безопасное соединение типа «точка-точка» подходит для компаний с несколькими офисами, каждый из которых имеет собственную локальную сеть (LAN), подключенную к глобальной сети (WAN). Еще если у вас есть две отдельные сети интранет, которым нужно обмениваться данными, не открывая при этом пользователям одной сети прямой доступ к другой.

Такие соединения в основном применяются в крупных компаниях. Их сложно подключить, и они менее гибкие, чем безопасные соединения SSL. Зато такие сети наиболее эффективно защищают обмен данными между крупными отделами предприятий и внутри них.

Безопасное соединение типа «клиент-сервер»

Подключение к Сети с помощью клиента безопасного соединения похоже на подключение домашнего компьютера к рабочей сети при помощи кабеля. Сотрудник входит в корпоративную сеть с домашнего устройства по защищенному соединению и работает, как если бы находился в офисе. Но сначала ему нужно установить и настроить клиент безопасного соединения на устройстве.

Он подключает пользователя к Сети не через интернет-провайдера, а напрямую через провайдера безопасного соединения. Это существенно сокращает туннельную фазу безопасного соединения. В результате, вместо того чтобы создавать зашифрованный туннель для маскировки существующего подключения, VPN автоматически шифрует данные перед их отправкой пользователю.

Такой тип соединения набирает популярность, особенно среди провайдеров незащищенных публичных сетей Wi-Fi. Оно шифрует данные по всей цепочке между клиентом и провайдером безопасного соединения, не позволяя посторонним перехватывать трафик. Оно также блокирует интернет-провайдерам доступ к любым незашифрованным (по какой-то причине) данным и обходит любые наложенные на пользователя ограничения (например, если доступ к интернету в стране ограничен).

Преимущества такого типа безопасного соединения: более высокая эффективность и универсальный доступ к ресурсам компании. Если у вас есть подходящее телефонное оборудование, вы можете, к примеру, подключиться к нему, надеть наушники и работать, как если бы он находился в офисе. Клиенты даже не заметят, что вы работаете из дома.

Как установить безопасное соединение?

Перед тем как настраивать безопасное соединение, следует изучить различные виды установки виртуальных частных сетей.

Клиент безопасного соединения

Для установки безопасного соединения нужен клиент. Фактически самостоятельная программа, которая настраивается под требования пользователя или организации. При установке безопасного соединения конечное устройство открывает защищенный канал связи и подключается к другому устройству, при этом создается зашифрованный туннель. На этом этапе в корпоративных сетях пользователь обычно вводит пароль, выданный компанией, или устанавливает соответствующий сертификат. Пароль или сертификат нужны, чтобы сетевой экран признал соединение авторизованным. Затем сотрудник входит в систему, используя свои личные учетные данные.

Расширения браузера

Расширения безопасного соединения доступны для большинства браузеров, например для Google Chrome и Firefox. В некоторых браузерах, таких как Opera, уже есть встроенное безопасное соединение. Расширения позволяют пользователям быстро включить и настроить параметры виртуальной частной сети онлайн. Но в этом случае вы защищены только в определенном браузере. Обмен данными в других браузерах и приложениях (например, онлайн-играх) не шифруется.

Несмотря на ограниченное действие, расширения – это подходящий дополнительный уровень защиты для пользователей, которые редко пользуются интернетом. Тем не менее такие соединения более подвержены взломам. Кроме того, важно осторожно выбирать расширения, поскольку охотники за чужими данными могут использовать обманки. Злоумышленники собирают личные данные пользователей, составляя что-то вроде профиля (вроде тех, что делают маркетологи). Затем в интернете вы начинаете натыкаться на рекламные сообщения, предназначенные специально для вас.

Безопасное соединение для роутера

Если у вас несколько устройств подключены к одной сети, вам проще установить безопасное соединение для роутера, чем настраивать его на каждом устройстве в отдельности. Это особенно актуально для подключаемых к интернету устройств со сложной настройкой, таких как телевизоры Smart TV. С такой сетью вы даже сможете просматривать контент с ограниченным доступом в вашем домашнем кинотеатре.

Безопасное соединение для роутера легко установить, оно обеспечивает постоянную защиту и предотвращает утечку данных при подключении незащищенных устройств. Тем не менее, если у роутера отсутствует пользовательский интерфейс, управлять соединением может быть сложно. Оно может блокировать входящие подключения.

Корпоративная виртуальная частная сеть

Корпоративная виртуальная частная сеть – это решение, заточенное под требования компании, требующее настройки и поддержки. Безопасное соединение для вас создает IT-отдел. У рядовых пользователей нет прав администратора в отношении безопасного соединения, а компания ведет учет всех совершаемых действий и передаваемых данных. Таким образом снижается риск возможной утечки информации. Главное преимущество корпоративной виртуальной частной сети – полностью безопасное подключение к интранету и серверам компании, в том числе для удаленных сотрудников с собственным интернет-соединением.

Можно ли установить безопасное соединение на смартфоне и других устройствах?

Да, существуют сервисы безопасного соединения для смартфонов и других устройств, подключенных к интернету. Безопасное соединение необходимо, если вы храните на мобильном устройстве платежную информацию и другие личные данные или просто выходите с него в Сеть. Нередко разработчики сервисов безопасного соединения предлагают мобильные решения – многие из них доступны в Google Play или Apple App Store (например, Kaspersky Secure Connection).

Действительно ли безопасное соединение так надежно?

Важно помнить, что безопасное соединение – это не полноценный антивирус. Оно скрывает ваш IP-адрес и шифрует ваши данные, но оно не остановит внешние атаки на ваше устройство. С этим поможет только антивирус, такой как Kaspersky Internet Security. Само по себе безопасное соединение не защищает вас от троянских программ, вирусов, ботов и другого вредоносного ПО.

Если такие программы попадут на ваше устройство, они смогут похитить или повредить ваши данные вне зависимости от того, настроено у вас безопасное соединение или нет. Поэтому его следует использовать в тандеме с комплексным антивирусным решением – это гарантирует максимальную защиту.

Выбор надежного провайдера безопасного соединения

Важно выбрать провайдера, которому можно доверять. Ваш интернет-провайдер не сможет отследить ваш трафик, а вот у провайдера безопасного соединения доступ к нему будет. Если его взломают, пострадаете и вы. Выбирайте надежного провайдера, который не только сохранит конфиденциальность ваших действий, но и обеспечит максимальную защиту данных.

Как установить безопасное соединение на смартфоне

Как уже было сказано, безопасное соединение доступно и для смартфонов на базе Android и айфонов. К счастью, они очень просты в работе. Стандартные шаги описаны ниже.

Но помните: безопасность соединения определяется политикой провайдера в отношении использования и хранения данных. Виртуальная частная сеть направляет ваши данные на свои серверы, которые совершают действия в интернете от вашего имени. Если на таких серверах ведутся журналы учета, вы должны понимать их назначение. Надежные провайдеры обычно ставят на первое место конфиденциальность ваших данных. Поэтому следует пользоваться решениями проверенных поставщиков, например Kaspersky Secure Connection.

Помните, что шифруются только данные, передаваемые через интернет. Если соединение не использует сотовую сеть или Wi-Fi для передачи данных, то информация передается вне интернета. Безопасное соединение не шифрует обычные голосовые звонки или текстовые сообщения.

Заключение

Виртуальная частная сеть обеспечивает защищенное соединение между вами и интернетом. С ней ваши данные передаются по зашифрованному виртуальному туннелю. Он маскирует ваш IP-адрес, скрывая ваше фактическое местоположение от других пользователей. Безопасное соединение также защищено от внешних атак. Только вы имеете доступ к данным в зашифрованном туннеле, больше ни у кого ключа нет. Безопасное соединение позволяет вам просматривать региональный контент из любой точки мира. Некоторые видеосервисы работают не во всех странах. Доступ к ним можно получить благодаря безопасному соединению. Решения «Лаборатории Касперского» доступны как для компьютеров на базе Windows, так и для устройств Mac.

Существует также множество провайдеров, предоставляющих сервисы безопасного соединения для смартфонов, они анонимизируют ваш мобильный трафик. Однако не забывайте, что эти приложения защищают и анонимизируют только те данные, которые передаются через интернет. Безопасное соединение не защищает вас от кибератак, троянских программ, вирусов и прочего вредоносного ПО. Помните и о том, что важно также пользоваться надежным антивирусом.